Podstawowe informacje o NIS2 – dyrektywie zmieniającej zasady cyberbezpieczeństwa

Ostatnia aktualizacja:

Dyrektywa NIS2 (wdrażana w Polsce nowelizacją ustawy o Krajowym Systemie Cyberbezpieczeństwa) to unijna regulacja nakładająca na podmioty kluczowe i ważne obowiązek samoidentyfikacji, wdrożenia technicznych i organizacyjnych środków zarządzania ryzykiem oraz raportowania incydentów pod rygorem odpowiedzialności osobistej członków zarządu.

Dlaczego nowe regulacje (NIS2) są niezbędne?

Era traktowania cyberbezpieczeństwa wyłącznie jako kosztu operacyjnego działów IT dobiegła końca. Gwałtowna cyfryzacja i eskalacja zagrożeń (której skalę potwierdza na przykład raport ENISA 2024) wymusiły zmianę legislacyjną. Poprzednia dyrektywa (NIS1) zawiodła z powodu fragmentacji przepisów – zbyt często firma uznana za kluczową w jednym kraju UE, w innym nie podlegała regulacjom, co tworzyło luki w bezpieczeństwie wspólnego rynku.

Jakie podmioty podlegają obowiązkom dyrektywy NIS2 i nowelizacji ustawy o KSC?

Test kwalifikacyjny: Sektor i Wielkość (Size Cap)

NIS2 (a za nim UKSC) wprowadza dwa rodzaje podmiotów podlegających obowiązkom dyrektywy bezpośrednio. Są to podmioty kluczowe i podmioty ważne. Co sprawia, że podmiot jest kluczowy lub ważny według dyrektywy? Dwa elementy:

- Sektor w którym działa podmiot;

- Wielkość podmiotu.

NIS2 obejmuje co do zasady podmioty średnie i duże (zatrudniające powyżej 50 pracowników lub o obrocie/sumie bilansowej powyżej 10 mln EUR).

NIS2 wprowadza też bardzo konkretny katalog sektorów objętych regulacją:

| Kategoria | Charakterystyka | Sektory objęte regulacją |

|---|---|---|

| Podmioty Kluczowe (Wysoka krytyczność) | Działalność fundamentalna dla gospodarki. Podlegają rygorystycznemu nadzorowi proaktywnemu. | • Energia (elektryczna, gaz, wodór) • Transport (lotniczy, kolejowy, wodny) • Bankowość i infrastruktura rynków finansowych • Ochrona zdrowia (w tym producenci leków) • Woda pitna i ścieki • Infrastruktura cyfrowa (chmura, centra danych, DNS) • Administracja publiczna (szczebel centralny) |

| Podmioty Ważne | Działalność istotna, której zakłócenie ma negatywne skutki społeczne. Nadzór następczy (reaktywny). | • Usługi pocztowe i kurierskie • Gospodarowanie odpadami • Produkcja i dystrybucja chemikaliów oraz żywności • Produkcja przemysłowa (wyroby medyczne, komputery, maszyny) • Dostawcy usług cyfrowych (platformy handlowe, wyszukiwarki, social media) • Badania naukowe |

Wyjątki od zasady wielkości („Size Cap”): Niektóre podmioty podlegają regulacji niezależnie od wielkości (dotyczy to również mikro i małych przedsiębiorstw), jeśli pełnią krytyczną rolę w ekosystemie cyfrowym. Należą do nich dostawcy publicznych sieci łączności elektronicznej, dostawcy usług zaufania, rejestry nazw TLD oraz dostawcy usług DNS.

Obowiązek rejestracji jako podmiot kluczowy lub ważny

Dyrektywa NIS2 wprowadza fundamentalną zmianę paradygmatu z reaktywnego (oczekiwanie na decyzję administracyjną) na model samoidentyfikacji. Zarządy spółek są zobligowane do samodzielnej analizy, czy ich organizacja spełnia kryteria ustawowe. Zaniechanie tego obowiązku lub błędna ocena naraża przedsiębiorstwo na sankcje finansowe jeszcze przed wystąpieniem incydentu.

Projekt polskiej ustawy o KSC precyzuje terminy na złożenie wniosku o wpis do wykazu podmiotów kluczowych i ważnych:

- Termin określony przez Ministra Cyfryzacji dla podmiotów istniejących w dniu wejścia ustawy, który zostanie wskazany w komunikacie określającym harmonogram dla podmiotów kluczowych i podmiotów ważnych.

- 6 miesięcy dla podmiotów, które nabędą status zobowiązanych po wejściu ustawy w życie.

Jakie środki zarządzania ryzykiem cyberbezpieczeństwa (Art. 21 NIS2) musi wdrożyć organizacja?

Nowe obowiązki w zakresie cyberbezpieczeństwa wymuszają kompletną zmianę filozofii w organizacji. Celem NIS2 jest przejście od formalnej zgodności (compliance) do realnej odporności operacyjnej (resilience). Organizacje muszą przyjąć podejście uwzględniające wszystkie zagrożenia (all-hazards approach), obejmujące ataki hakerskie, błędy ludzkie oraz awarie techniczne. Organizacja ma wykazać, że jej system cyberbezpieczeństwa działa – a nie tylko pokazać, że podjęła odpowiednie kroki.

Kluczowy w tym zakresie jest artykuł 21 dyrektywy NIS2 definiujący obligatoryjny katalog środków technicznych, operacyjnych i organizacyjnych, które muszą wdrożyć podmioty kluczowe i ważne.

Katalog minimalnych środków bezpieczeństwa (Art. 21):

- Analiza ryzyka i polityki bezpieczeństwa: Formalna metodyka identyfikacji aktywów i oceny zagrożeń.

- Obsługa incydentów: Procedury wykrywania, analizy i zgłaszania incydentów (w tym Plan Reagowania na Incydenty – IRP).

- Ciągłość działania (BCP/DRP): Plany ciągłości działania, odtwarzania po awarii oraz zarządzanie kopiami zapasowymi.

- Bezpieczeństwo łańcucha dostaw: Weryfikacja dostawców usług IT i chmurowych, audyty oraz klauzule bezpieczeństwa w umowach.

- Bezpieczeństwo rozwoju systemów: Secure coding, zarządzanie podatnościami oraz bezpieczna konfiguracja sieci.

- Ocena skuteczności: Regularne audyty, testy penetracyjne i skanowanie podatności.

- Cyberhigiena i szkolenia: Programy budowania świadomości (security awareness) dla personelu.

- Kryptografia i szyfrowanie: Zasady szyfrowania danych w spoczynku i w tranzycie.

- Bezpieczeństwo HR: Kontrola dostępu, zasada najmniejszych uprawnień (PoLP).

- Uwierzytelnianie wieloskładnikowe (MFA): Wdrożenie silnego uwierzytelniania do systemów krytycznych.

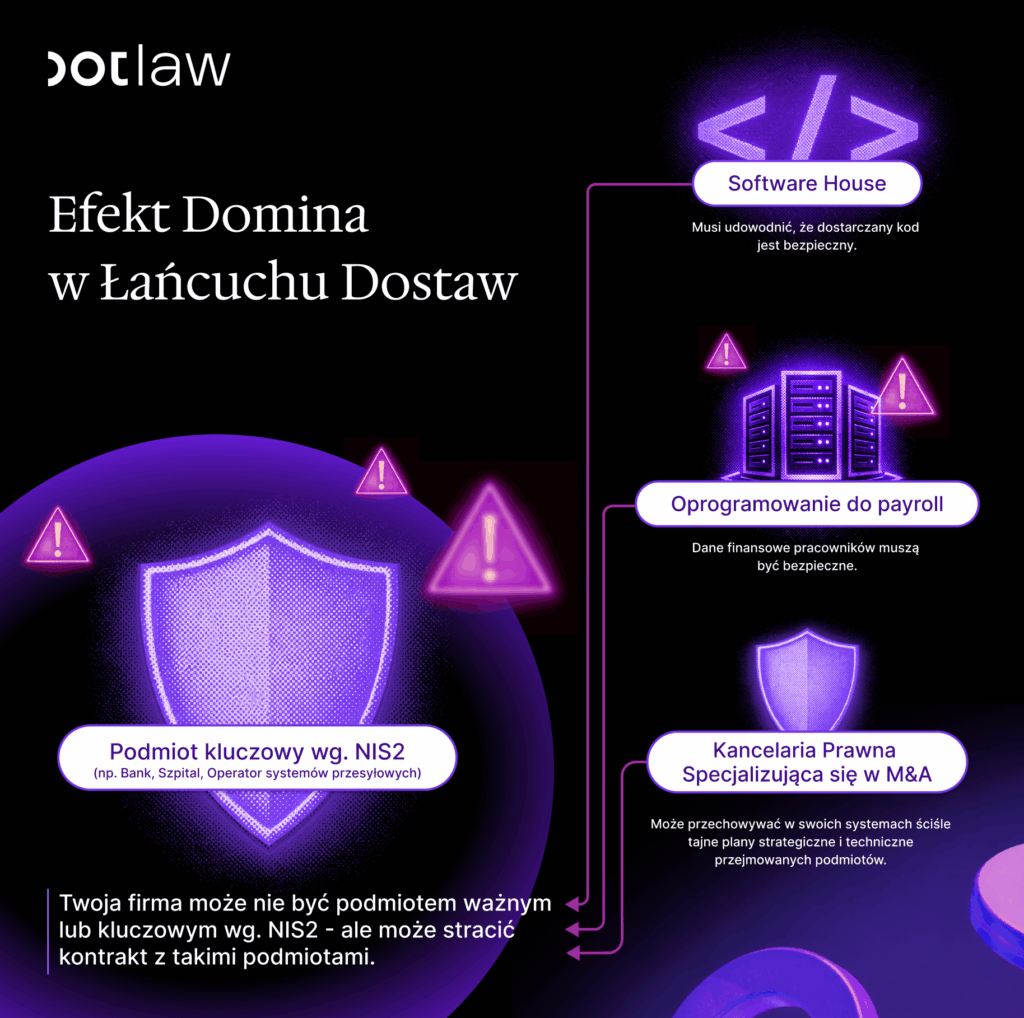

Wpływ na łańcuch dostaw (Efekt Domina)

Zgodnie z nową filozofią cyberbezpieczeństwa według NIS2 w organizacjach – także firmy niespełniające kryteriów NIS2 mogą zostać objęte wymogami pośrednio. Zgodnie z art. 21 NIS2 podmioty kluczowe mają obowiązek zarządzania ryzykiem w swoim łańcuchu dostaw. Oznacza to, że podmiot kluczowy musi zapewnić, że jego dostawcy (np. software house’y, firmy logistyczne) spełniają odpowiednie standardy. Jeśli tego nie może zrobić – musi zmienić dostawców. W taki pośredni sposób podmioty, które nie są zobowiązane bezpośrednio, mogą nabyć obowiązek wdrożenia standardów takich jak MFA czy raportowania incydentów, pod rygorem utraty kontraktów.

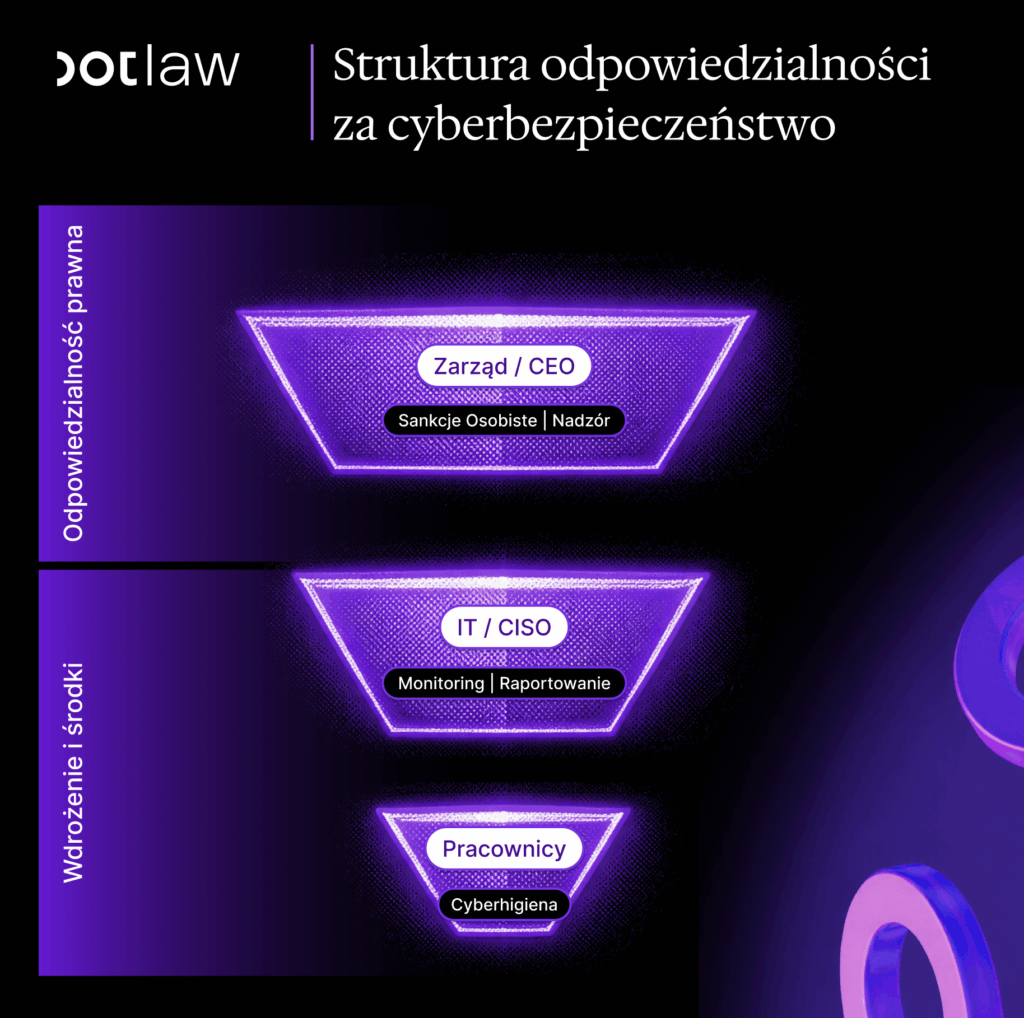

Jaka jest odpowiedzialność osobista członków zarządu za niewykonanie przepisów NIS2?

NIS2 kończy z modelem delegowania odpowiedzialności za cyberbezpieczeństwo wyłącznie do działów IT. Zgodnie z nową filozofią, żeby zapewnić systemowe podejście do cyberbezpieczeństwa w organizacji, odpowiedzialność została przypisana bezpośrednio najwyższemu kierownictwu.

Wyzwania nowej odpowiedzialności zarządczej:

- Nadzór i wiedza: Członkowie zarządu muszą osobiście zatwierdzać środki zarządzania ryzykiem i nadzorować ich wdrażanie. Wymagane jest odbywanie regularnych szkoleń z zakresu cyberbezpieczeństwa, aby posiadać kompetencje do oceny ryzyka.

- Sankcje osobiste: Polskie przepisy implementujące (ustawa o KSC) przewidują możliwość nałożenia kar finansowych bezpośrednio na kierowników podmiotów za niedopełnienie obowiązków.

- Środki karne: W przypadku uporczywego uchylania się od przepisów, organy nadzorcze mogą wnioskować o tymczasowy zakaz pełnienia funkcji zarządczych (CEO/zarząd) do momentu usunięcia uchybień.

Decydenci ignorujący te wymogi naruszają zasady należytej staranności, co otwiera drogę do roszczeń odszkodowawczych spółki oraz kar administracyjnych.

FAQ: Najczęściej zadawane pytania o NIS2 w Polsce

Kiedy wchodzi NIS2 w Polsce?

Nowelizacja UKSC wchodzi w życie 3 kwietnia 2026 r.

Kiedy mija termin rejestracji podmiotu kluczowego w systemie KSC?

Podmioty istniejące w dniu wejścia w życie ustawy mają 6 miesięcy na złożenie wniosku o wpis. Oznacza to, że muszą się zarejestrować do 3 października 2026 roku (sobota).

Nowe podmioty mają na rejestrację 6 miesięcy od uzyskania statusu.

Do kiedy podmiot musi być w pełni dostosowany do wymogów NIS2?

Podmioty mają 12 miesięcy na dostosowanie do nowych wymogów – liczonych od dnia wejścia w życie ustawy. To oznacza, że od 4 kwietnia 2027 r. podmiot musi być w pełni dostosowany do nowych wymogów

Czy mikroprzedsiębiorstwa są całkowicie zwolnione z NIS2?

Nie. Mikroprzedsiębiorstwa podlegają NIS2, jeśli są dostawcami usług kluczowych dla ekosystemu cyfrowego, np. dostawcami usług DNS, TLD, usług zaufania lub publicznych sieci łączności.

Jakie są maksymalne kary finansowe za naruszenie NIS2 dla firm?

Dla podmiotów kluczowych kara może wynieść do 10 mln EUR lub 2% światowego obrotu. Dla podmiotów ważnych: do 7 mln EUR lub 1,4% obrotu.

Czy kierownik/członek zarządu ponosi odpowiedzialność finansową?

Tak. Zgodnie z ustawą karze pieniężnej może podlegać także kierownik podmiotu kluczowego lub podmiotu ważnego za niewykonanie obowiązków wskazanych w ustawie.

Czy zarząd może skutecznie delegować odpowiedzialność za cyberbezpieczeństwo na dyrektora IT (CISO)?

Nie. Przepisy wprost wskazują na osobistą odpowiedzialność członków organu zarządzającego. Delegowanie zadań technicznych jest dozwolone, ale odpowiedzialność prawna za nadzór i akceptację środków bezpieczeństwa pozostaje przy zarządzie.

Czym w praktyce różni się nadzór nad Podmiotem Kluczowym od Podmiotu Ważnego?

Podmioty Kluczowe podlegają nadzorowi proaktywnemu (regularne audyty bez podejrzenia naruszeń). Podmioty Ważne objęte są wyłącznie nadzorem następczym (kontrola uruchamiana dopiero po wystąpieniu incydentu lub doniesieniu o nieprawidłowościach).

Co oznacza wymagane przez dyrektywę podejście „all-hazards” (wszystkich zagrożeń)?

Oznacza konieczność zabezpieczenia systemów nie tylko przed atakami hakerskimi, ale również przed błędami ludzkimi, awariami zasilania, kradzieżą fizyczną, pożarem czy powodzią. Analiza ryzyka musi być kompleksowa.

Zabezpiecz swoją firmę przed rewolucją w CyberSec spowodowaną NIS2

Przedstawione powyżej tezy stanowią jedynie wstęp do złożonego procesu adaptacji, przed którym stoją polskie firmy w obliczu dyrektywy NIS2 i nowelizacji ustawy o KSC. Zarządzanie tym ryzykiem nie toleruje półśrodków – stawką jest nie tylko bezpieczeństwo danych, ale także bezpośrednia, osobista odpowiedzialność członków zarządu za ewentualne zaniechania. Aby przejść przez ten proces w sposób uporządkowany i uniknąć chaosu decyzyjnego opracowaliśmy „Raport CyberSec 2026: Rewolucja w CyberSec”

Raport został stworzony przez praktyków z dotlaw we współpracy z najlepszymi ekspertami w branży (m.in. Pawłem Pundą i Kamilem Cieplickim). To nie jest teoretyczny wykład prawniczy – to strategiczna mapa drogowa napisana językiem biznesowym, wolna od zbędnego żargonu. W pełnym opracowaniu znajdziesz szczegółowe procedury bezpieczeństwa, gotowe checklisty dla zarządu, dokładne postanowienia umowne niezbędne do wprowadzenia w umowach z kontrahentami oraz analizę odpowiedzialności w łańcuchu dostaw. Nie ryzykuj opierania strategii na szczątkowych informacjach.

Pobierz pełną wersję Raportu CyberSec 2026 i uzyskaj gotowe rozwiązania wdrożeniowe.

Od teorii do odporności operacyjnej: Wdrożenie standardów w praktyce

Teoretyczne przygotowanie do wymogów dyrektywy NIS2 i znowelizowanej ustawy o Krajowym Systemie Cyberbezpieczeństwa to zaledwie pierwszy krok. Prawdziwym wyzwaniem dla kadry zarządzającej (C-Level) w sektorach regulowanych jest operacyjne wdrożenie tych rygorystycznych wymogów bez paraliżowania bieżących procesów biznesowych i technologicznych. Zamiast budować procedury bezpieczeństwa od podstaw, rynkowo sprawdzonym i najbardziej optymalnym podejściem jest oparcie się na międzynarodowych standardach. Wymogi z zakresu zarządzania ryzykiem (Art. 21 NIS2) niemal wprost mapują się na założenia normy ISO 27001.

Aby przeanalizować, jak taki proces wygląda na żywym organizmie biznesowym, rekomendujemy zapoznanie się z naszym case study „Wdrożenie najwyższych standardów cyberbezpieczeństwa dla globalnej platformy Toggl„. Przypadek Toggl udowadnia, że rygorystyczna certyfikacja nie musi oznaczać biurokratycznego chaosu. Proces ten objął kompleksowy audyt wewnętrzny, optymalizację istniejących polityk dostępu oraz bezproblemowe przejście przez audyt certyfikujący. W efekcie organizacja nie tylko osiągnęła udokumentowaną zgodność regulacyjną i podniosła świadomość personelu IT, ale również zbudowała solidne, skalowalne fundamenty techniczne niezbędne do pozyskiwania kolejnych atestacji, takich jak SOC 2 Type 2 czy ISO 27701. Zapraszamy do zapoznania się z tym projektem.